DeepSeek 遭境外狙击,这份网络安全防护指南请收好!

来源:湖北国菱计算机科技有限公司-湖北国联计算机科技有限公司-荆州网站建设-荆州软件开发-政府网站建设公司

时间:2025-02-14

2025年初,国产AI大模型DeepSeek-R1凭借比肩GPT-4的性能和超低成本一战成名,却也因此遭遇持续数周的大规模网络攻击。攻击手段从DDoS到数据泄露步步升级,背后竟暗藏国际竞争与黑产利益链。这场“智攻时代”的攻防战,给中国科技企业敲响了怎样的警钟?我们该如何做好网络安全的防护工作?

一:关键时间线

1月27日:DeepSeek宣布因基础设施遭受“大规模恶意攻击”,暂停新用户注册。

1月28日:网络安全公司Wiz.io报告称,发现与DeepSeek有关的ClickHouse数据库发生泄漏,包含大量敏感用户数据,如聊天记录和API密钥。同日,DeepSeek遭受大量HTTP代理攻击,攻击烈度较之前有明显提升。

1月29日:《环球时报》披露,自1月初起,DeepSeek就一直在遭受定期的分布式拒绝服务(DDoS)攻击,运用了反射放大技术,同时伴有来自美国IP地址的HTTP代理攻击以及暴力破解尝试。

1月30日:国内安全服务公司发布报告称,两种Mirai僵尸网络变体——“HailBot”和“RapperBot”是近期攻击的幕后黑手,利用16个命令与控制(C2)服务器以及100多个C2端口,发起了协同攻击。

二、主要攻击方式及幕后黑手

反射放大攻击:在1月27日之前的攻击中,主要以NTP、SSDP、CLDAP等反射放大攻击为主。攻击者利用这些协议的特性,通过伪造目标服务器的IP地址,向第三方服务器发送请求,使第三方服务器返回大量数据给目标服务器,从而消耗目标服务器的网络带宽和系统资源。

HTTP代理攻击:自1月27日开始,大量HTTP代理攻击出现。攻击者利用HTTP代理服务器,隐藏自身IP地址,向DeepSeek发起恶意请求,增加了攻击的隐蔽性和防御难度。

僵尸网络攻击:1月30日凌晨,RapperBot和HailBot这两个Mirai变种僵尸网络参与对DeepSeek的攻击。僵尸网络控制大量如物联网设备等被感染设备,发起分布式拒绝服务(DDoS)攻击,耗尽DeepSeek服务器网络带宽和系统资源,致其无法正常服务。

根据国内安全服务公司监测,发现僵尸网络RapperBot和HailBot针对DeepSeek发动了DDoS攻击。为了更有效地研判风险,支撑对相关攻击的防范,平台样本库中提取了上述两个僵尸网络所使用的僵尸木马样本,进行了进一步分析工作。

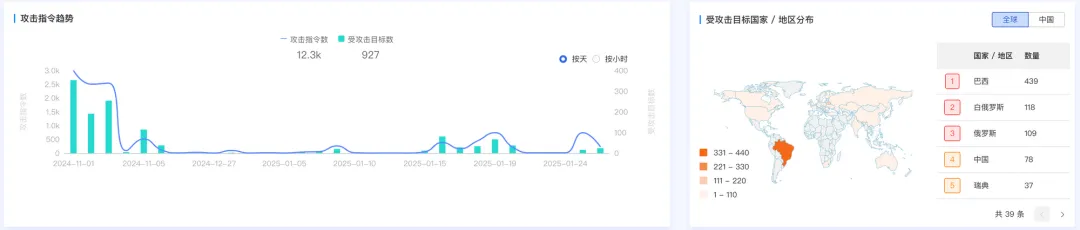

其中,RapperBot平均每天攻击上百个目标,高峰时期指令上千条,攻击目标分布在巴西、白俄罗斯、俄罗斯、中国、瑞典等地区。具体攻击指令趋势和攻击目标地区分布如下图:

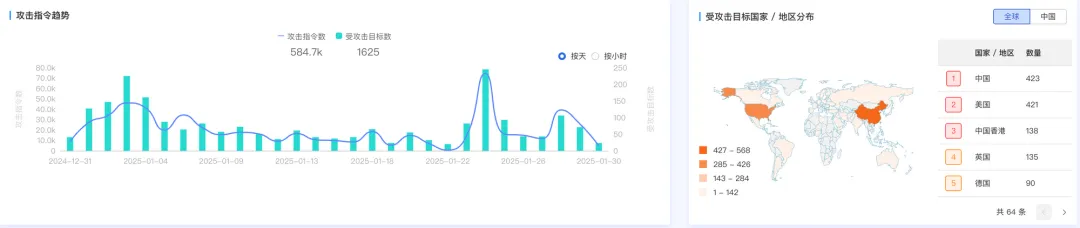

HailBot的攻击比RapperBot更加稳定。平均每天攻击指令上千条、攻击上百个目标。攻击目标分布在中国、美国、英国、中国香港、德国等地区。具体攻击指令趋势和攻击目标地区分布如下图:

从两张图不难发现,这两个僵尸网络“接单”频繁,符合典型的“职业打手”特征。XLab安全专家认为,僵尸网络攻击虽然是一种很古老的攻击方式,但依然屡试不爽。“很显然,今天凌晨这一波儿,黑客采购的是专业的网络攻击僵尸网络服务”。

三、影响有多严重?

服务中断:DeepSeek线上服务多次出现中断情况,严重影响了正常用户的使用体验,导致用户无法正常使用其AI服务和数据。

数据泄漏风险:ClickHouse数据库发生泄漏,包含大量敏感用户数据,如聊天记录和API密钥,给用户带来了数据泄漏风险,可能引发隐私问题和信任危机。

业务发展受阻:作为一款新兴的AI大模型,DeepSeek在发展初期遭受如此大规模的网络攻击,对其业务推广和发展造成了一定阻碍,可能影响其市场竞争力和用户口碑。

恶意伪造:除了遭受针对性网络攻击外,DeepSeek也成了黑产眼中的“肥肉”。大量网络犯罪分子通过发布山寨版本来传播恶意软件,或骗取用户订阅费用。例如,发现deepseek-6phm9gg3zoacooy.app-tools.info网站传播被标识为Win32/Packed.NSIS.A的恶意软件,该恶意软件经过数字签名,更具欺骗性,容易让用户放松警惕。研究人员指出,假冒网站通常设有醒目的“立即下载”按钮,而真正的DeepSeek官网并不需要用户下载软件即可使用其服务。

除了假冒网站和恶意软件分发,网络犯罪分子还利用DeepSeek的知名度进行加密货币和投资领域的诈骗。一些不法分子在各种区块链网络上创建了虚假的DeepSeek加密货币代币。此外,还有一些骗子声称出售DeepSeek的IPO前股票,试图以此为幌子骗取投资者的资金。

DeepSeek发布官方声明,称目前DeepSeek仅在以下社交媒体平台拥有唯一官方账号:

微信公众号:DeepSeek

小红书:@DeepSeek(deepseek_ai)

X(Twitter):DeepSeek(@deepseek_ai)

除以上官方账号外,其他任何以DeepSeek或相关负责人名义对外发布公司相关信息的,均为仿冒账号。

四、攻击动因分析

技术领先与开源策略冲击:DeepSeek的技术优势明显,其推出的R1模型在性能上与GPT-4.0不相上下,但训练成本仅为其1/20,这种低成本高效益的技术路线对美国AI霸权形成了冲击。其开源策略更是让美国企业担心技术壁垒被打破,从而可能引发竞争对手或相关利益方的恶意打压。

国际竞争与地缘政治因素:随着中国在科技领域的不断崛起,国外黑客的恶意攻击也日益增多。DeepSeek作为中国明星企业,在国际上受到的关注度不断提高,其成功可能引发了一些境外不法势力的暗中阻击,攻击背后或许存在国际竞争与地缘政治的复杂因素。

商业利益与技术炫耀:攻击者可能是竞争对手出于商业利益的考虑,试图通过攻击来削弱DeepSeek的市场竞争力。也有可能是黑客组织出于技术炫耀或寻求刺激的目的,以展示其高超的网络攻击技术。

新技术风险与安全威胁动态演化:生成式人工智能和大模型技术的发展,推动了传统攻击技术的自动化水平提升,也带来了深度伪造等攻击技术的迅速成熟,大模型平台自身也成为高价值目标,DeepSeek作为AI大模型领域的明星企业,自然成为攻击者的重要目标。

五、防护建议(公安部一所深圳服务中心)

DeepSeek遭受的网络攻击事件,不仅仅是技术层面的挑战,更是国际竞争与地缘政治博弈的体现。攻击手段的多样化和复杂化,凸显了网络安全在当前国际形势下的极端重要性。同时,也反映出在新技术快速发展的背景下,网络安全防护需要与时俱进,不能仅仅依赖传统的防护措施,而应积极探索新技术在网络安全领域的应用,提升整体防护能力。

本次事件表明网络攻击已迈入“智攻时代”,建议各行业领导者重新界定关键数字资产保护范围,把安全投入纳入创新成本核算,并启动应对“先进攻击手段”的攻防演练行动计划。高度重视DDoS攻击防护,构建全方位防护体系,抵御DDoS攻击对业务正常运转和数据安全的冲击。

(一)网络安全防护体系构建

加强威胁检测与响应(检测):构建AI威胁平台,利用人工智能技术收集和分析大量的网络数据、系统日志以及用户行为数据,自动识别潜在的安全威胁。及时监测网络中的异常流量、恶意软件活动以及未知的攻击行为,为安全团队提供精准的威胁情报,帮助他们快速响应和处理安全事件。

提升访问控制能力(防护):实施动态访问控制防护,根据用户的角色、权限以及访问的上下文环境,动态生成访问控制策略。这样可以确保每个用户只能访问其被授权的资源,有效防止非法访问和数据泄露。

强化数据安全防护(溯源):强化溯源能力,清晰记录数据的来源、流向和处理过程,以便在发生数据泄露或异常篡改时,能够迅速追溯到问题根源。同时,对敏感数据进行加密处理,确保数据在传输和存储过程中的保密性和完整性。

(二)供应链安全管理

建立供应链安全评估机制:对供应商进行安全评估,包括其安全管理体系、技术能力、安全事件响应能力等方面。选择具有良好安全信誉和可靠安全能力的供应商,降低供应链安全风险。

部署可信执行环境:在供应链的关键环节部署硬件级可信执行环境,为关键计算任务提供一个安全、可信的运行环境。确保关键数据和计算过程在硬件层面得到保护,防止外部攻击和内部泄露的风险。

(三)安全运营模式拓展

建立“红蓝对抗”机制:创建“红蓝对抗”常态化机制,在专业服务商团队的配合下,在企业内部建立专业的“红队”和“蓝队”。“红队”模拟黑客攻击,以当下流行的攻击手段,寻找系统和网络中的安全漏洞;“蓝队”负责防守,应对“红队”的攻击,提升防御能力。通过常态化的“红蓝对抗”演练,不断发现和修复安全漏洞,提高安全团队的实战能力。

推行安全能力量化评估:建立安全能力量化评估体系,对企业的安全能力进行客观、准确的评估。从安全防护的有效性、安全事件的响应速度、安全策略的合规性等多个维度进行量化评估,帮助企业清晰了解自身安全能力的现状和不足,为安全建设提供明确的方向和目标。

(四)重视DDoS攻击的防护

网络层面,部署防火墙和ACL过滤恶意流量,使用IPS监控并实时阻止DDoS攻击,借助CDN分配流量,分析流量模式减少流量型攻击影响;应用层面,运用WAF检查流量、阻止恶意请求并定期更新规则,通过更改网络设置等方式发现并修复漏洞,添加验证码防御bot攻击;基础设施层面,采用可扩展和分布式基础设施,如Anycast网络路由、负载均衡器和CDN,在不同网络部署数据中心,增加基础设施韧性;专业DDoS防护服务方面,如Cloudflare、AWSShield等持续监控并过滤恶意流量,运营商提供流量清洗等服务,借助分布式近源清洗等技术帮助企业应对攻击;安全运营和管理上,提前制定DDoS响应计划,使用实时流量分析工具监控并设置警报。

(转载自:广东省计算机网络信息安全协会)

鄂公网安备 42100202000212号

鄂公网安备 42100202000212号